Een achterdeuraanval is een vorm van cyberaanval waarbij de aanvaller toegang krijgt tot een computer of netwerk via een verborgen of geheime deuropening. Dit type aanval wordt vaak gebruikt om beveiligingsmaatregelen te omzeilen of om toegang te krijgen tot gevoelige gegevens. Backdoor-aanvallen kunnen moeilijk te detecteren zijn en kunnen ernstige gevolgen hebben voor het slachtoffer. Er zijn veel verschillende soorten backdoor-aanvallen, maar enkele van de meest voorkomende zijn: • SQL-injectie: dit type aanval vindt plaats wanneer de aanvaller kwaadaardige code in een database injecteert om toegang te krijgen tot gevoelige gegevens. • Trojaanse paarden voor toegang op afstand: dit type achterdeuraanval stelt de aanvaller in staat om op afstand toegang te krijgen tot de computer van een slachtoffer. Zodra de aanvaller toegang heeft, kunnen ze andere schadelijke software installeren of gevoelige gegevens stelen. • Bufferoverloop: dit type aanval vindt plaats wanneer de aanvaller meer gegevens naar een computer stuurt dan deze aankan. Hierdoor kan de computer crashen of kan de aanvaller toegang krijgen tot gevoelige gegevens. Backdoor-aanvallen kunnen ernstige gevolgen hebben voor het slachtoffer. In sommige gevallen kan de aanvaller toegang krijgen tot gevoelige gegevens of andere schadelijke software installeren. In andere gevallen kan de aanval eenvoudigweg resulteren in het crashen van de computer van het slachtoffer. Hoe dan ook, backdoor-aanvallen kunnen moeilijk te detecteren zijn en kunnen ernstige gevolgen hebben voor het slachtoffer.

De naam backdoor lijkt misschien vreemd, maar het kan erg gevaarlijk zijn als het op je staat computer systeem of netwerk. De vraag is hoe gevaarlijk de achterdeur is en wat de gevolgen zijn van de impact op uw netwerk.

In dit artikel, gericht op beginners, gaan we kijken naar wat een achterdeur is en hoe hackers achterdeurtjes gebruiken om toegang te krijgen tot computersystemen over de hele wereld.

hoe je een cirkeldiagram maakt in Excel met meerdere kolommen

Wat is een achterdeur

Een achterdeur is dus in wezen een manier voor hackers om de gebruikelijke coderingsmethoden op een computer te omzeilen, waardoor ze kunnen inloggen en gegevens zoals wachtwoorden en andere gevoelige informatie kunnen verzamelen. Soms is een achterdeur bedoeld voor zogenaamde goede doeleinden. Zo kan het voorkomen dat een systeembeheerder de toegang verliest en alleen via een achterdeur toegang kan worden verleend.

In veel gevallen zijn de slachtoffers zich er niet eens van bewust dat er een achterdeur op hun computer is geïnstalleerd, en dit is een probleem omdat ze geen idee hebben dat hun gegevens door buitenstaanders worden overgeheveld en waarschijnlijk op het dark web worden verkocht. Laten we dit onderwerp in meer detail bespreken.

- Geschiedenis van backdoors met voorbeelden

- Hoe hackers backdoors gebruiken

- Hoe verschijnen backdoors op een computer?

- De ontwikkelaar heeft een achterdeur geïnstalleerd

- Achterdeur gemaakt door hackers

- Gedetecteerde achterdeurtjes

- Hoe computers te beschermen tegen backdoors.

jij kunt lezen verschil tussen virus, trojan, worm, adware, rootkit enz. hier.

1] Geschiedenis van backdoors met voorbeelden

Backdoors bestaan al geruime tijd, maar het waren voornamelijk backdoors die door de makers waren geïnstalleerd. Zo ontwikkelde de NSA in 1993 een coderingschip voor gebruik in zowel computers als telefoons. Het interessante aan deze chip was de ingebouwde achterdeur.

Theoretisch is deze chip ontworpen om gevoelige informatie veilig te houden, terwijl wetshandhavers toch spraak- en datatransmissies kunnen afluisteren.

Een ander voorbeeld van een achterdeur brengt ons onverwacht bij Sony. Zie je, een Japans bedrijf verzond in 2005 miljoenen muziek-cd's naar klanten over de hele wereld, maar er was een enorm probleem met die producten. Het bedrijf besloot om op elke cd een rootkit te installeren, wat betekent dat telkens wanneer een cd in een computer wordt geplaatst, de rootkit in het besturingssysteem wordt geïnstalleerd.

Wanneer dit is gebeurd, volgt de rootkit het luistergedrag van de gebruiker en stuurt gegevens terug naar de servers van Sony. Onnodig te zeggen dat dit een van de grootste schandalen van 2005 was, en tot op de dag van vandaag hangt het Sony nog steeds boven het hoofd.

titanium build beoordeling

Lezen : De evolutie van malware - hoe het allemaal begon !

2] Hoe hackers backdoors gebruiken

Het vinden van een digitale achterdeur is niet eenvoudig, aangezien het niet hetzelfde is als een fysieke achterdeur. In sommige gevallen kunnen hackers een achterdeur gebruiken om een computer of netwerk te beschadigen, maar in de meeste situaties worden deze dingen gebruikt om bestanden te kopiëren en te spioneren.

Een spion kijkt meestal naar gevoelige informatie en hij kan dat doen zonder een spoor achter te laten. Dit is een veel betere optie dan het kopiëren van bestanden, omdat dit pad meestal iets achterlaat. Als het correct wordt gedaan, laat het kopiëren van de informatie echter geen sporen na, maar het is moeilijk te volbrengen, dus alleen de meest geavanceerde hackers nemen deze taak op zich.

Als het op vernietiging aankomt, besluit de hacker om gewoon malware aan het systeem te leveren in plaats van op een geheime missie te gaan. Dit is de gemakkelijkste optie en vereist snelheid, aangezien ontdekking niet veel tijd kost, vooral als het systeem goed beveiligd is.

Lezen : Ransomware-aanvallen, definitie, voorbeelden, bescherming, verwijdering, veelgestelde vragen .

3] Hoe verschijnen backdoors op een computer?

Volgens ons onderzoek zijn er drie belangrijke manieren waarop een achterdeur op een computer kan verschijnen. Ze worden meestal gemaakt door ontwikkelaars, gemaakt door hackers of ontdekt. Laten we er in meer detail over praten.

4] De ontwikkelaar heeft een achterdeur geïnstalleerd

Een van de gevaarlijkste backdoors op een computer of computer netwerk geïnstalleerd door de ontwikkelaar. In sommige gevallen plaatsen applicatieontwikkelaars backdoors in het product die ze kunnen gebruiken wanneer dat nodig is.

Dat doen ze onder meer als ze rechtshandhaving toegang willen geven, burgers willen bespioneren als een product door een concurrent wordt verkocht.

Lezen : Hoe te weten of uw computer een virus heeft ?

5] Achterdeur gemaakt door hackers

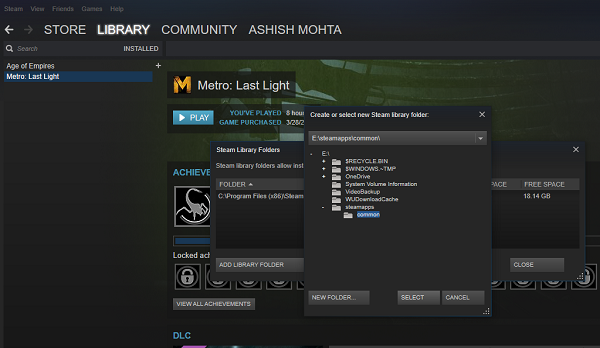

In sommige gevallen kan de hacker geen achterdeur in het systeem vinden, dus het is het beste om er een helemaal opnieuw te maken. Om dit te doen, moet de hacker een tunnel maken van zijn systeem naar het systeem van het slachtoffer.

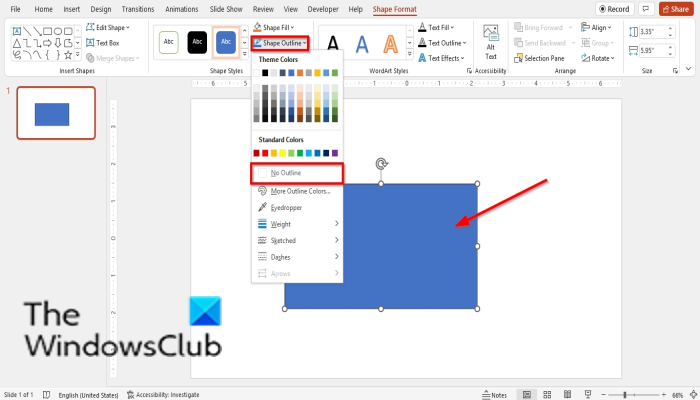

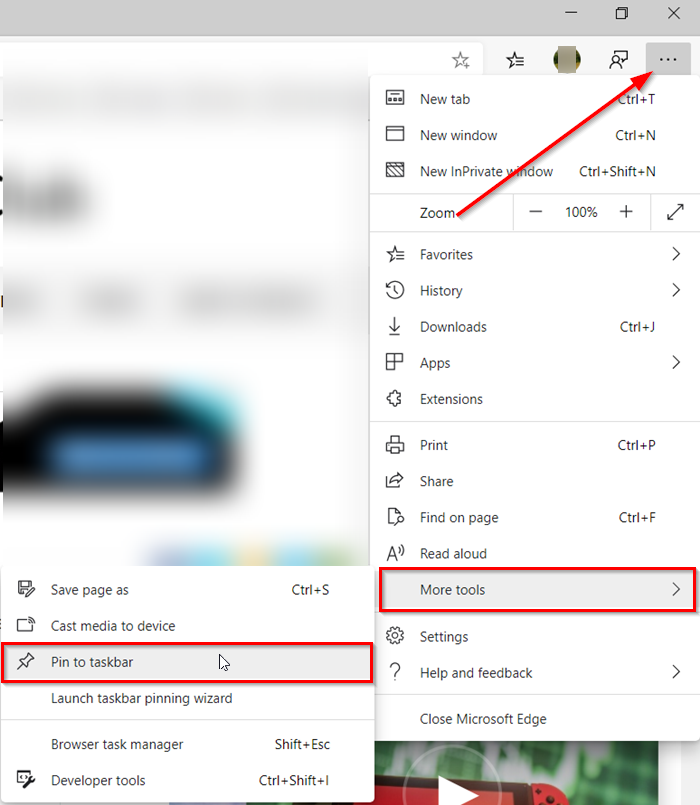

Als ze geen handmatige toegang hebben, moeten de hackers het slachtoffer misleiden om een speciale tool te installeren waarmee ze vanaf een externe locatie toegang tot de computer kunnen krijgen. Van daaruit kunnen hackers gemakkelijk bij belangrijke gegevens komen en deze relatief eenvoudig downloaden.

6] Achterdeur ontdekt door hackers

In sommige situaties is het voor hackers niet nodig om hun eigen achterdeurtjes te maken, omdat er door slechte ontwikkelaarspraktijken achterdeurtjes in het systeem kunnen zitten die niet bekend zijn bij alle deelnemers. Hackers kunnen, als ze geluk hebben, deze bug tegenkomen en er ten volle van profiteren.

Uit wat we in de loop der jaren hebben verzameld, komen backdoors eerder naar voren in software voor externe toegang dan in iets anders, en dat komt omdat deze tools zijn ontworpen om mensen toegang te geven tot een computersysteem vanaf een externe locatie.

7] Hoe u uw computer kunt beschermen tegen achterdeurtjes

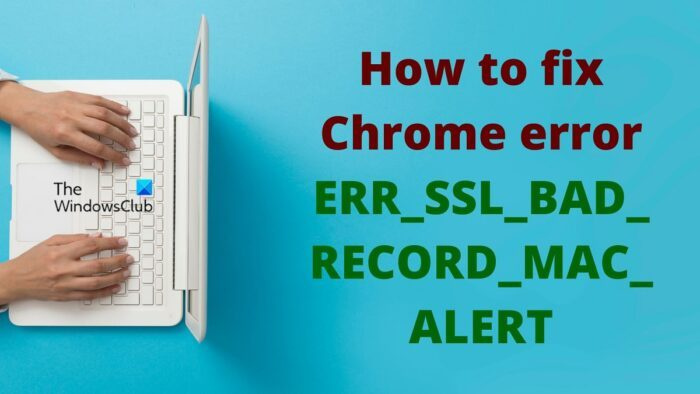

Het is niet eenvoudig om uw computer te beschermen tegen ingebouwde backdoors, omdat deze vanaf het begin moeilijk te identificeren zijn. Als het echter om andere soorten backdoors gaat, zijn er manieren om de zaken onder controle te krijgen.

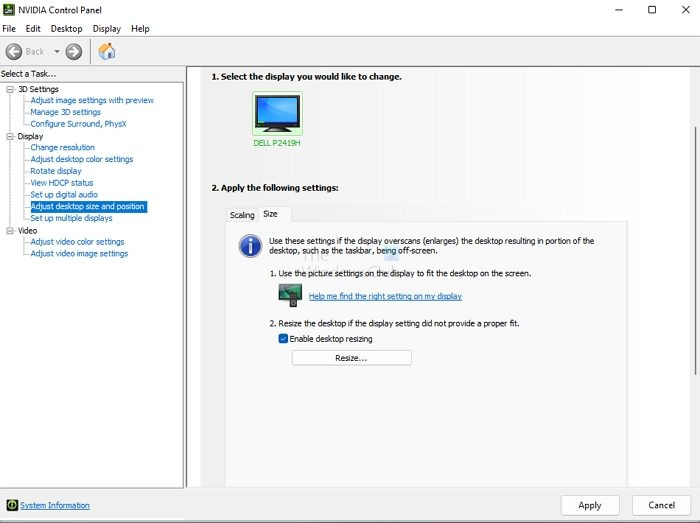

- Monitor netwerkactiviteit op uw computer(s) A: Wij zijn van mening dat het bewaken van de netwerkbeveiliging op uw Windows 10-computer een van de beste manieren is om uw systeem te beschermen tegen mogelijke backdoors. Profiteer van Windows Firewall en andere software voor netwerkbewaking van derden.

- Wijzig uw wachtwoord elke 90 dagen A: In veel opzichten is uw wachtwoord de toegangspoort tot alle gevoelige informatie op uw computer. Als je een zwak wachtwoord hebt, dan heb je meteen een achterdeur gemaakt. Hetzelfde gebeurt als uw wachtwoord te oud is, zoals een paar jaar geleden.

- Wees voorzichtig bij het downloaden van gratis apps A: Voor degenen die Windows 10 gebruiken, is de Microsoft Store waarschijnlijk de veiligste plek om apps te downloaden, maar de Store bevat niet de meeste software die gebruikers gebruiken. Deze situatie dwingt de gebruiker om applicaties online te blijven downloaden en dit is waar het mis kan gaan. We raden aan om elk programma vóór installatie te scannen met Microsoft Defender of een van uw favoriete antivirus- en antimalwaretools.

- Gebruik altijd een beveiligingsoplossing A: Op elke computer met Windows 10 moet beveiligingssoftware zijn geïnstalleerd en actief zijn. Standaard zou Microsoft Defender op elk apparaat moeten draaien, zodat de gebruiker direct na installatie beschermd is. Er zijn echter veel opties beschikbaar voor de gebruiker, dus gebruik degene die het beste bij uw behoeften past.

Ransomware , Frauduleuze software , rootkits , Botnets , Ratten , Schadelijke advertenties , Phishing , Drive-by-download-aanvallen , Online identiteitsdiefstal , iedereen is hier om te blijven. De bestrijding van malware moest nu alomvattend worden aangepakt en dus werden ook firewalls, heuristieken enz. onderdeel van het arsenaal. Veel gratis antivirussoftware en gratis Internetbeveiligingspakketten , die net zo goed werken als de betaalde opties. U kunt hier meer lezen - Tips voor het beschermen van uw Windows 10-pc.

polaris office beoordelingenDownload PC Reparatie Tool om Windows-fouten snel te vinden en automatisch op te lossen

Heb je onze gezien TWC Videocentrum Trouwens? Het biedt veel interessante en nuttige video's over Microsoft en Windows.